Co to jest ransomware TeslaCryptCrypt (09.15.25)

Oprogramowanie ransomware to złośliwy program, który przechowuje pliki i foldery komputera w celu okupu. Czyni to poprzez szyfrowanie plików i folderów w sposób, który czyni je niedostępnymi dla nikogo bez kluczy deszyfrujących.

W ostatnich latach, począwszy od 2012 roku, nastąpił znaczny wzrost liczby nowych odmian oprogramowania ransomware. Przykładem jest trojan ransomware TeslaCrypt.

Oprogramowanie ransomware TeslaCrypt zostało po raz pierwszy odkryte w 2015 roku i należy do rodziny oprogramowania ransomware CryptoLocker, a przynajmniej wykazuje znaczne podobieństwa ze szczepem CryptoLocker, co widać po jego sposobie działania operandy i forma. Jednak te dwie jednostki złośliwego oprogramowania nie udostępniają żadnego kodu. TeslaCrypt jest w stanie infekować komputery za pomocą wielu zestawów exploitów, takich jak Angler EK, Nuclear EK i Sweet Orange.

Co może zrobić TeslaCrypt Ransomware?W początkowych latach oprogramowanie ransomware kierowało dane dotyczące rozgrywki w określone gry na komputery PC. Po zainfekowaniu komputera wyszukiwał 185 rozszerzeń plików związanych z 40 różnymi grami. Niektóre z gier to World of Warcraft, Minecraft, seria Call of Duty i World of Tanks. Docelowe dane obejmują profile graczy, zapisane gry, niestandardowe mapy i mody do gier. Udostępnienie graczom takich danych wystarczy, aby gry stały się nie do zagrania. Co gorsza, zbudowanie profilu o dobrej reputacji zajmuje graczom lata. Jeśli nie zgodzą się na warunki okupu, ich profile mogą zostać utracone na zawsze. Nowsze warianty oprogramowania ransomware od tego czasu rozszerzyły typy plików, które są przeznaczone do szyfrowania.

TeslaCrypt żąda okupu w wysokości 500 dolarów bitcoinów w celu odszyfrowania plików i folderów ofiary.

Jak usunąć ransomware TeslaCryptPo wydaniu w 2015 r. twórcy ransomware twierdzili, że używa ono szyfrowania asymetrycznego, ale analitycy cyberbezpieczeństwa wkrótce odkryli, że twierdzenie to nie jest prawdziwe. Umożliwiło to badaczom stworzenie narzędzia deszyfrującego, które wykorzystało tę wadę.

W swojej drugiej iteracji, czyli TeslaCrypt 2.0, twórcy złośliwego oprogramowania byli w stanie naprawić swój błąd, ale złośliwe oprogramowanie nadal miały niedociągnięcia, które można było łatwo zidentyfikować.

Dlaczego ta informacja ma znaczenie? Ponieważ TeslaCrypt od tego czasu przestał istnieć i jedyną rzeczą, którą musisz usunąć ze swojego komputera, jest potężne rozwiązanie anty-malware, takie jak Outbyte Anti-Malware.

Część powodem, dla którego stało się nieistniejące, jest to, że exploity, które pozwoliły mu zainfekować urządzenia z systemem Windows, już nie istnieją, ponieważ Microsoft i zaatakowane przez nią firmy programistyczne od tego czasu załatały podatne oprogramowanie.

Tak więc, chociaż jest mało prawdopodobne, że TeslaCrypt kiedykolwiek zainfekuje twój komputer, usunięcie go jest łatwe. Wszystko, co musisz zrobić, to uruchomić urządzenie z systemem Windows w trybie awaryjnym z obsługą sieci. Oto kroki, które należy wykonać:

W trybie awaryjnym z obsługą sieci możesz teraz uzyskać dostęp do reimgs sieci i szukać pomocy online w celu usunięcia złośliwego oprogramowania TeslaCrypt.

Gdy wybrany przez Ciebie program antywirusowy zakończy usuwanie złośliwego oprogramowania TeslaCrypt, nadal musisz wyczyścić swój komputer za pomocą narzędzia do naprawy komputera lub Outbyte MacRepair, jeśli używasz komputera Mac. Powód, dla którego chcesz wyczyścić komputer, ma związek z rozprzestrzenianiem się złośliwego oprogramowania.

Cyberprzestępcy polegają na kampaniach phishingowych w celu rozpowszechniania różnego rodzaju złośliwego oprogramowania. Jeśli więc Twój komputer został zainfekowany złośliwym oprogramowaniem TeslaCrypt, istnieje szansa, że plik, w tym przypadku zainfekowany załącznik do wiadomości e-mail, nadal znajduje się gdzieś na komputerze, najprawdopodobniej w pobranych plikach lub w folderze %Temp%. Narzędzie do czyszczenia komputera usunie te przestrzenie i wykona dodatkową pracę, naprawiając uszkodzone lub uszkodzone wpisy rejestru.

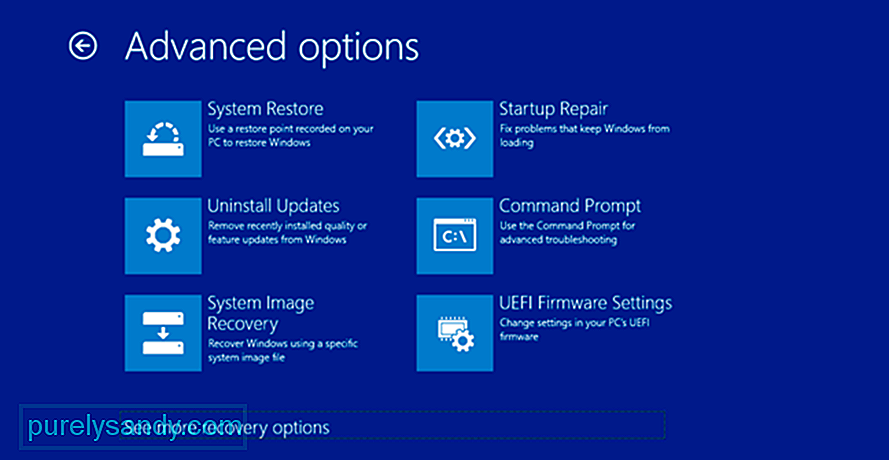

Opcje odzyskiwania systemu WindowsOpcje odzyskiwania systemu Windows to zbiór narzędzi naprawczych i diagnostycznych dla systemu Windows, które umożliwiają odświeżanie, resetowanie, przywracanie, diagnozowanie lub naprawę urządzenia z systemem Windows. Najlepiej użyć dowolnego z tych narzędzi po nieprzyjemnym ataku złośliwego oprogramowania. Poniżej omówimy dwie z tych opcji odzyskiwania systemu Windows i wyjaśnimy, jak z nich korzystać w ramach procesu usuwania ransomware TeslaCrypt.

Przywracanie systemuJak sugeruje nazwa, opcja Przywracanie systemu umożliwia przywrócenie komputera do wcześniejszy stan funkcjonowania. Osiąga się to, cofając wszelkie zmiany ustawień, aplikacji i konfiguracji komputera po określonym punkcie przywracania.

Aby przejść do Przywracania systemu, wykonaj czynności prowadzące do opcji Tryb awaryjny z obsługą sieci. Ale zamiast klikać Naprawa podczas uruchamiania, wybierz Przywracanie systemu.

Zresetowanie komputera powoduje ponowne zainstalowanie systemu operacyjnego Windows 10, ale z możliwością wyboru zachowania plików lub ich usunięcia. Oto jak zresetować komputer w Ustawieniach:

Chociaż oprogramowanie ransomware TeslaCrypt nie jest już poważnym zagrożeniem, nie oznacza to, że nie ma poważnych zagrożeń ransomware. Najnowszym z nich było oprogramowanie ransomware WannaCry (2017), które zainfekowało miliony komputerów, zanim zostało zatrzymane.

Zaletą ataków ransomware jest to, że większości można zapobiec, poważnie traktując cyberbezpieczeństwo. Oto krótkie podsumowanie rzeczy, które musisz zrobić, aby zachować bezpieczeństwo:

- Kup narzędzie anty-malware i używaj go do regularnego skanowania urządzenia w poszukiwaniu złośliwych programów.

- Utwórz kopię zapasową swoich plików, aby nawet jeśli padłeś ofiarą ataku ransomware, nadal będziesz mieć dostępne pliki.

- Powstrzymaj się od pobierania załączników do wiadomości e-mail, których nie jesteś pewien. Najlepiej nie spiesz się i sprawdź autentyczność otrzymywanych wiadomości e-mail.

- Jeśli pracujesz we wspólnym biurze, upewnij się, że wszyscy są na tej samej stronie, jeśli chodzi o bezpieczeństwo.

- Nie używaj pirackiego oprogramowania, ponieważ może to być obraz infekcji.

Mam nadzieję, że ten artykuł o ransomware TeslaCrypt okazał się pomocny. Jeśli masz jakieś pytania lub komentarze, skorzystaj z sekcji komentarzy poniżej.

Wideo YouTube.: Co to jest ransomware TeslaCryptCrypt

09, 2025